10 tập lệnh bảo mật PowerShell dành cho nhà phân tích và quản trị viên

Bài viết viết về 10 tập lệnh bảo mật PowerShell dành cho nhà phân tích và quản trị viên

Trong số rất nhiều công cụ quản trị Windows, PowerShell là một trong những công cụ giá trị nhất. Nó cung cấp tính linh hoạt của ngôn ngữ kịch bản và tốc độ dòng lệnh, giúp tự động hóa các tác vụ bảo mật quan trọng một cách cực kỳ hiệu quả. Sử dụng PowerShell, quản trị viên Windows có thể tự động hóa nhiều tác vụ khác nhau, chẳng hạn như quản lý người dùng, triển khai bản vá và luân chuyển nhật ký. Sử dụng PowerShell không hề khó, […]

Trong số rất nhiều công cụ quản trị Windows, PowerShell là một trong những công cụ giá trị nhất. Nó cung cấp tính linh hoạt của ngôn ngữ kịch bản và tốc độ dòng lệnh, giúp tự động hóa các công việc bảo mật quan trọng một cách cực kỳ hiệu quả. Sử dụng PowerShell, quản trị viên Windows có khả năng tự động hóa nhiều tác vụ khác nhau, chẳng hạn như quản lý người dùng, triển khai bản vá và luân chuyển nhật ký. Sử dụng PowerShell không khó, một khi bạn đã quen với nó. Trên thực tế, bạn có thể sử dụng nó cho cả các công việc liên quan đến bảo mật và một số tác vụ quản trị Windows nhất định. Bạn muốn giám sát các hoạt động tấn công hay cần quản lý chứng chỉ của mình? PowerShell sẽ đáp ứng nhu cầu của bạn.

Do tính linh hoạt của PowerShell, không có gì lạ khi ai đó tạo ra một mô-đun hoặc tập lệnh PowerShell tập trung vào bảo mật. Quản trị viên Windows có quyền truy cập vào một loạt các tập lệnh từ cộng đồng, có khả năng xử lý các tác vụ bảo mật ở nhiều quy mô khác nhau. Điều này bao gồm mọi thứ, từ điều tra pháp y mạng đến kiểm tra xâm nhập, quản lý chứng chỉ đến ghi nhật ký sự kiện. Dưới đây, chúng ta sẽ xem xét tiềm năng vô tận của các tập lệnh bảo mật PowerShell chứng tỏ sự cần thiết của chúng đối với quản trị viên Windows và thảo luận về 10 tập lệnh tốt nhất trong số đó.

1. List $Profile:

Người dùng thực tế được kết nối với máy được gọi là "user". Mặt khác, "host" được sử dụng cho ứng dụng host kết nối với công cụ PowerShell. Do đó, một host có thể có nhiều cấu hình khác nhau, và mỗi cấu hình có một tệp liên kết được lưu trữ tại một vị trí cụ thể. Để dễ dàng bảo trì và bảo mật, một tệp duy nhất có thể được sử dụng để quản lý nhiều cấu hình. Tất cả những gì người dùng cần làm là thêm điều kiện vào tệp này để ngăn chặn lệnh không được hỗ trợ được thực thi bởi "host". Nhiều người cảm thấy thoải mái hơn khi tách các cấu hình thành các tệp riêng lẻ. Điều này sẽ giúp họ thoát khỏi gánh nặng phải duy trì một PS1 cực kỳ phức tạp.

2. Add-PSSnapIn:

Các cấu hình PowerShell hỗ trợ quản trị hệ thống, nhưng vì chỉ là một tệp PS1, nó vẫn có nguy cơ bị mã độc tấn công. Ngay cả khi vị trí mặc định nằm trong thư mục của người dùng và tệp được bảo vệ khỏi sự truy cập của tất cả người dùng, nó vẫn có thể bị thay đổi để thực thi các lệnh mà bạn không biết. Để ngăn chặn điều này xảy ra, bạn có thể thực hiện hai việc - sử dụng quyền NTFS để đặt giới hạn sửa đổi quyền cho các tệp này, đặc biệt là đối với tài khoản quản trị viên, hoặc bạn có thể ký tệp kỹ thuật số và sau đó cấu hình PowerShell theo cách sử dụng chiến lược thực thi hạn chế hơn. Các phiên bản PowerShell gần đây bổ sung thêm một lớp bảo mật bằng cách giúp người dùng thiết lập lựa chọn bảo mật chiến lược của họ.

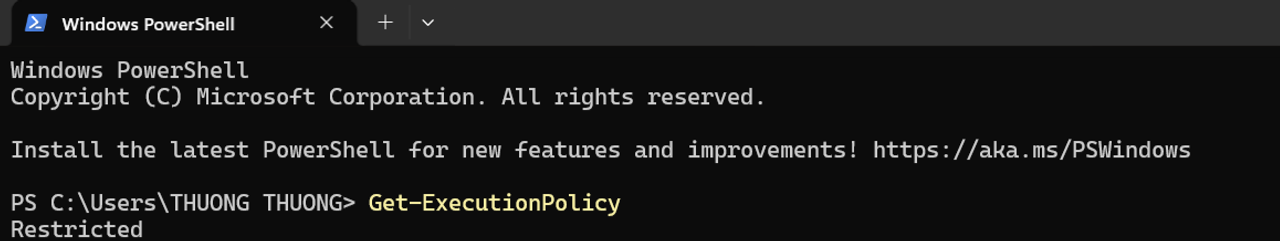

3. Get-ExecutionPolicy:

Giả sử bạn đang làm việc trên một máy chủ mà bạn hoàn toàn không biết. Trong trường hợp này, trước tiên bạn cần biết loại chính sách thực thi nào đang được sử dụng trước khi thử chạy một tập lệnh nào đó. Việc tìm hiểu thông tin này rất dễ dàng khi bạn sử dụng lệnh Get-ExecutionPolicy.

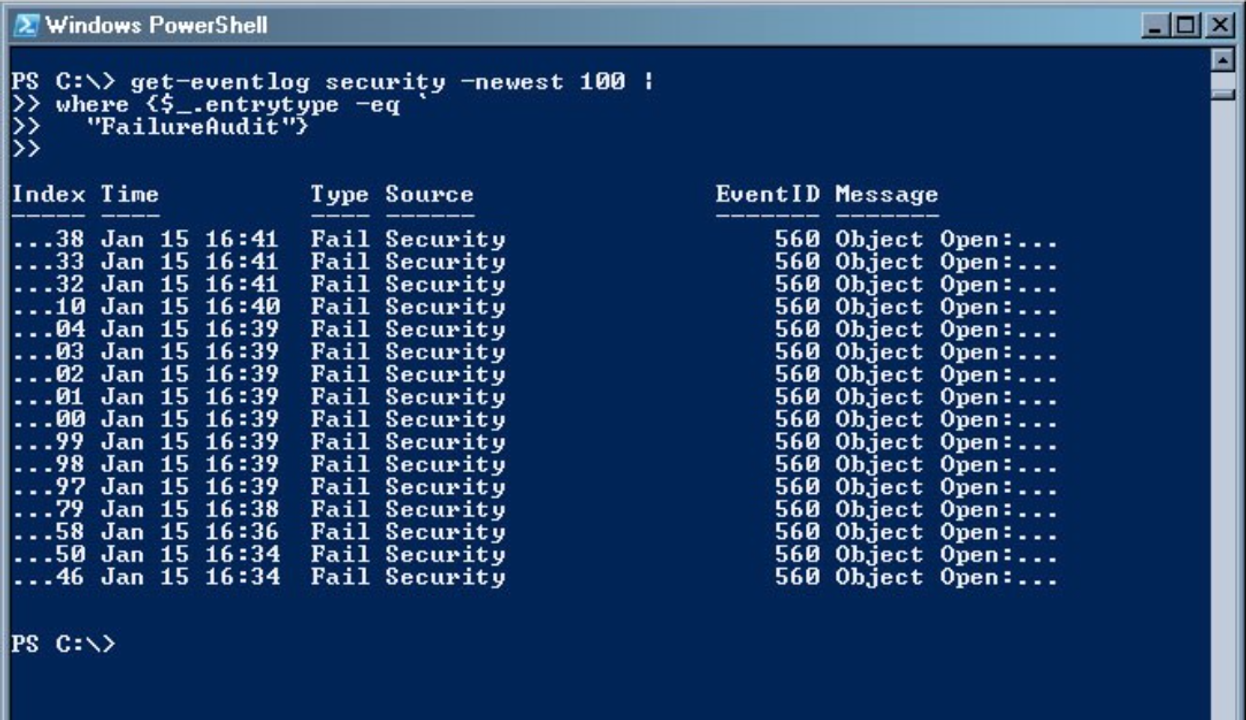

4. Get-EventLog:

PowerShell thực sự có thể được sử dụng để phân tích các nhật ký sự kiện hiện có trong hệ thống của bạn. Mặc dù có một số cách để thực hiện quy trình này, nhưng cách tốt nhất cho lệnh cụ thể này là chỉ cần cung cấp lệnh –Log kèm theo tên tệp nhật ký. Ví dụ: bạn có thể sử dụng các lệnh như Get–EventLog –Log “Application” để xem nhật ký ứng dụng. Sau đó, bạn cần lọc kết quả đầu ra và xác định xem hệ thống của bạn có an toàn hay không.

PowerShell thực sự có thể được sử dụng để phân tích các nhật ký sự kiện hiện có trong hệ thống của bạn. Mặc dù có một số cách để thực hiện quy trình này, nhưng cách tốt nhất cho lệnh cụ thể này là chỉ cần cung cấp lệnh –Log kèm theo tên tệp nhật ký. Ví dụ: bạn có thể sử dụng các lệnh như Get–EventLog –Log “Application” để xem nhật ký ứng dụng. Sau đó, bạn cần lọc kết quả đầu ra và xác định xem hệ thống của bạn có an toàn hay không.

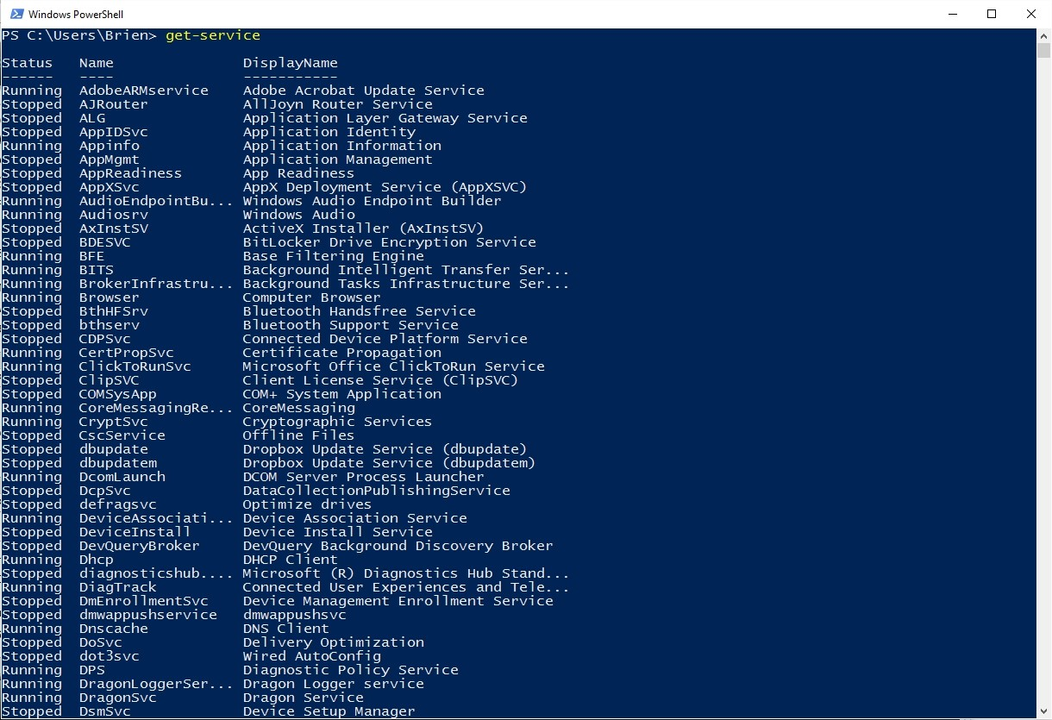

5. Get-Service:

Khi bạn nhập lệnh này, nó sẽ hiển thị danh sách tất cả các dịch vụ hiện đang được cài đặt trên hệ thống của bạn. Nếu bạn cho rằng một dịch vụ cụ thể nào đó đáng để kiểm tra về mặt bảo mật, bạn có thể thêm lệnh "–Name" vào cùng với tên dịch vụ. Bạn được phép sử dụng ký tự đại diện. Sau khi hoàn tất, Windows sẽ hiển thị trạng thái của dịch vụ đó.

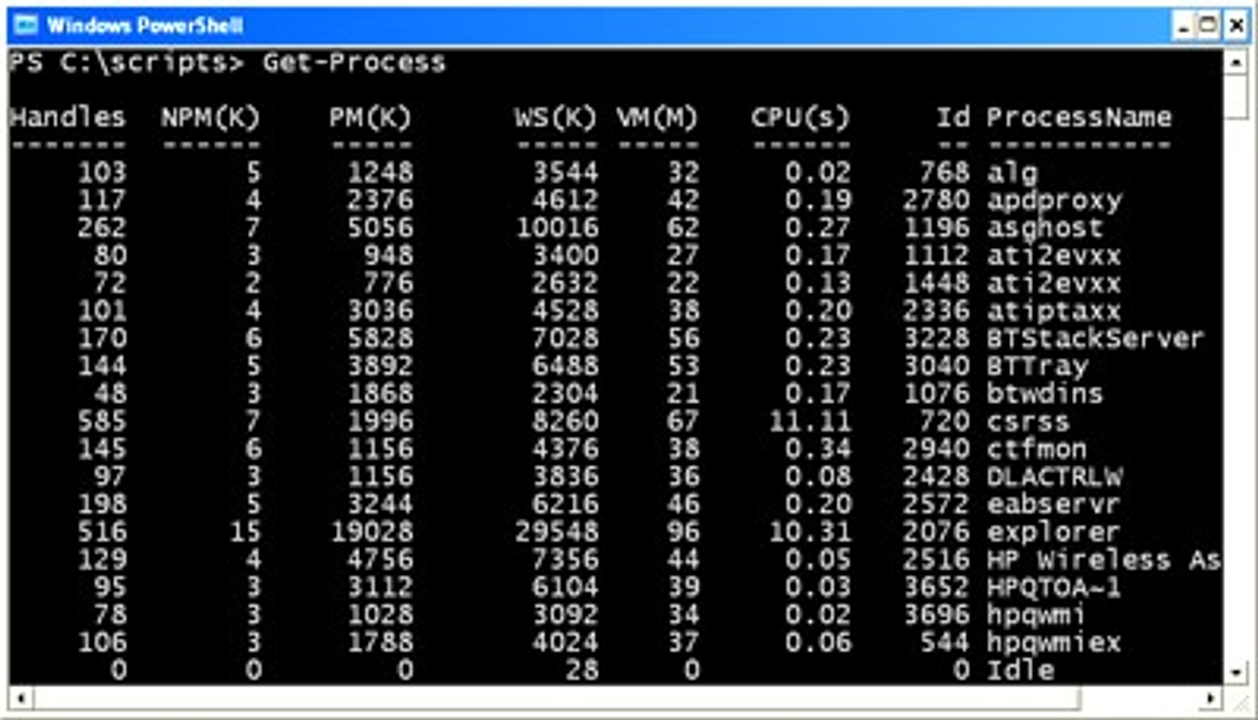

6. Get-Process:

Không giống như lệnh Get-Service trong PowerShell, lệnh này hiển thị danh sách các dịch vụ hệ thống khác nhau theo ý bạn, lệnh Get-Process, nếu được sử dụng một cách hiệu quả, có thể hiển thị toàn bộ danh sách mọi tiến trình mà hệ thống hiện đang chạy.

7. Stop-Process:

Thỉnh thoảng, một tiến trình cụ thể bị trễ hoặc đóng băng là điều không hiếm gặp. Điều này thường gây phiền toái và gây ra rất nhiều vấn đề. Để ngăn chặn điều này, hãy sử dụng lệnh Get-Process để biết ID tiến trình hoặc tên của chương trình không phản hồi. Sau đó, bạn có thể chấm dứt tiến trình gặp sự cố này bằng lệnh Stop-Process. Một tiến trình có thể bị chấm dứt dựa trên ID hoặc tên tiến trình của nó. Tuy nhiên, bạn nên hiểu rằng ID tiến trình thay đổi từ phiên này sang phiên khác.

8. Digital Signature:

Lệnh TimeStampServer giúp bạn xác minh xem một tập lệnh PowerShell cụ thể có được ký tại một thời điểm nhất định hay không. Phần lớn các chứng chỉ vẫn có hiệu lực trong thời hạn một năm. Khi ngày hết hạn đến gần, việc sử dụng tham số này sẽ không cho phép mã hết hạn. Sau đó, bạn có thể sử dụng mã miễn là nó chưa bị sửa đổi. Nếu đã có sửa đổi, bạn sẽ phải ký lại bằng một chứng chỉ hợp lệ.

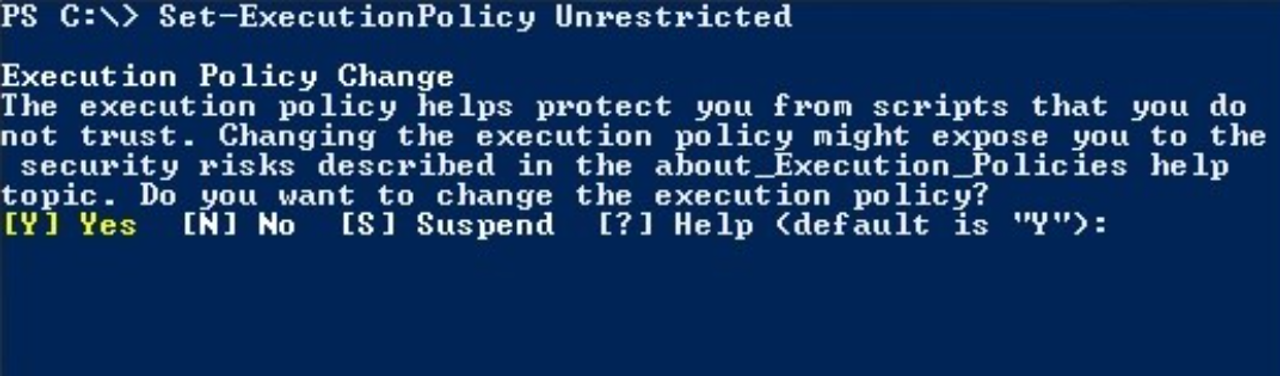

9. Set-Execution Policy:

Bạn có thể tạo và thực thi các tập lệnh PowerShell theo ý muốn. Tuy nhiên, Microsoft không còn hỗ trợ tập lệnh theo mặc định nữa. Điều này được thực hiện để ngăn chặn bất kỳ mã độc hại nào được thực thi trong cài đặt PowerShell. Lệnh này sau đó có thể được sử dụng để kiểm soát mức độ bảo mật của các tập lệnh PowerShell. Có bốn lớp bảo mật khác nhau, từ Không hạn chế đến Hạn chế, Đã ký từ xa đến Đã ký tất cả. Tính linh hoạt này rất cần thiết trong một tập lệnh bảo mật PowerShell và bạn có thể thiết lập chúng với sự trợ giúp của lệnh Set-Execution Policy cùng với tên chính sách.

10. Set-AuthenticodeSignature:

Khi cố gắng cấu hình đối tượng chính sách nhóm, bạn phải ký hồ sơ của mình bằng chứng chỉ cụ thể này. Nếu không, tính bảo mật của hệ thống Windows sẽ bị suy yếu nghiêm trọng.

Trong môi trường PowerShell, việc bảo mật hệ thống thông qua các tập lệnh là vô cùng quan trọng đối với quản trị viên Windows, nhưng bạn không nên để điều đó trở thành một hạn chế. Do đó, trước khi triển khai chính sách, bạn phải có một kế hoạch kiểm tra để đảm bảo không có vấn đề gì từ các tập lệnh đã ký. Các tập lệnh bảo mật PowerShell được liệt kê ở trên là không thể thiếu vì chúng sẽ giữ cho hệ thống được bảo vệ tốt và hoạt động hiệu quả.

11. Get-Helps:

Để được trợ giúp hoặc biết thêm chi tiết về lệnh cụ thể, bạn có thể sử dụng lệnh cmdlet Get-Help với lệnh bạn cần trợ giúp. Ví dụ: nếu chúng ta chạy lệnh sau:

Get- Help Get-Process

Chúng ta sẽ nhận được trợ giúp bổ sung về một lệnh cụ thể.

Bạn có thể xem danh sách tất cả các chủ đề trợ giúp có sẵn bằng cách nhập Get-Help.

12. Cmdlet:

Chúng ta vừa đề cập đến cmdlet, nhưng chúng là gì? cmdlet là các module PowerShell nhỏ, nhẹ được thiết kế để chạy các tác vụ thay cho các lệnh truyền thống. Cmdlet sẽ trả về kết quả dưới dạng một đối tượng (hoặc một mảng các đối tượng), cho phép bạn truyền dữ liệu này sang các cmdlet khác bằng cách sử dụng các đường ống.

Cmdlet luôn chứa một động từ và một danh từ được phân tách bằng dấu gạch ngang. (Ví dụ: Get-DnsServer hoặc Remove-ADGroup).

Ví dụ về các động từ bạn có thể thấy là:

-Get: Lấy thứ gì đó

-Set: Định nghĩa thứ gì đó

-Start: Chạy thứ gì đó

-Stop: Dừng thứ gì đó

-New: Tạo thứ gì đó

13.Pipe:

Ký tự pipe | được sử dụng để truyền dữ liệu từ cmdlet này sang cmdlet khác. Ví dụ: pipe có thể được sử dụng để sắp xếp đầu ra của một cmdlet và chuyển hướng đầu ra đó đến một tệp.

Nhiều pipe có thể được sử dụng song song để xây dựng các hành động phức tạp hơn!

Ví dụ: để tạo danh sách các tiến trình đang chạy trên máy của bạn và lưu nó vào một tệp, chúng ta sẽ sử dụng lệnh dưới đây:

Get-Process | Out-File c:\PS\powershell.txt

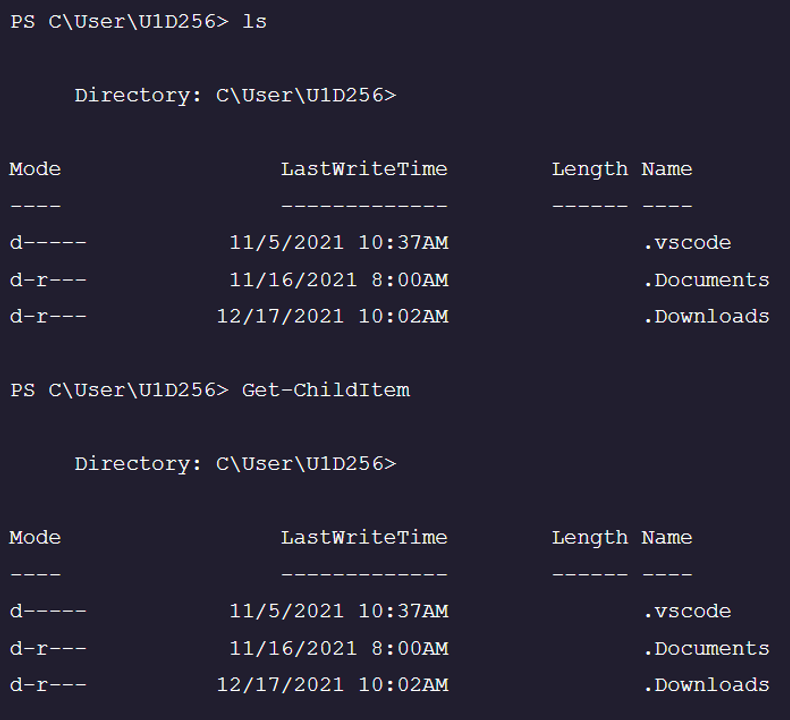

14. Aliases:

Trong PowerShell, Aliases cung cấp một tên thay thế để chạy lệnh cmdlet. Có một số bí danh viết tắt được tích hợp sẵn. Ví dụ: lệnh ls sẽ tạo ra kết quả tương tự như lệnh Get-ChildItem.

Khoa học - Công nghệ

/khoa-hoc-cong-nghe

Bài viết nổi bật khác

- Hot nhất

- Mới nhất